搜索到

296

篇与

的结果

-

保姆级教程!甲骨文ARM DD成Debian10并升级内核成5.10 香喷喷的4核24G 100G。Debian10系统,内核版本5.10分享一下操作流程,希望能够对mjj们有所帮助~安装Debian 10参考:https://www.vvars.com/package-tool/Oracle-oracle-ARM-reinstall-Debian-10.html新建实例时选的 ubuntu 20.4,非 mini 版用到的脚本来自https://github.com/bohanyang/debiDownloadDownload the script with curl:curl -fLO https://raw.githubusercontent.com/bohanyang/debi/master/debi.shchmod a+rx debi.shsudo ./debi.sh --architecture arm64 --user root --password password设置默认root的密码为password,登陆成功之后记得自己输入passwd修改密码!!!没报错的话继续运行:sudo shutdown -r now更新内核至5.10 参考:https://p3terx.com/archives/debian-linux-vps-server-wireguard-installation-tutorial.html1、添加 backports 源echo "deb http://deb.debian.org/debian $(lsb_release -sc)-backports main" | sudo tee /etc/apt/sources.list.d/backports.listsudo apt updateuname -r此时看到的版本应该是4.19的,为了之后安装warp方便,我们可以更新内核到新版,5.6以上就自带了wireguard了,现在最新的是5.10sudo apt -t $(lsb_release -sc)-backports install linux-image-$(dpkg --print-architecture) linux-headers-$(dpkg --print-architecture) --install-recommends -y安装完重启,执行 uname -r 命令,现在已经是5.10了。PS:1、安装宝塔面板,nginx和php可以选择编译安装,我一键安装会报错;2、wget -O box.sh https://raw.githubusercontent.com/BlueSkyXN/SKY-BOX/main/armbox.sh && chmod +x box.sh && clear && ./box.shARM适配的一些脚本,来源https://t.me/blueskyxnblog3、Mac用户可以不用putty,用更简单的方法来登陆甲骨文,参考:https://docs.oracle.com/en-us/iaas/Content/Compute/Tasks/accessinginstance.htm

保姆级教程!甲骨文ARM DD成Debian10并升级内核成5.10 香喷喷的4核24G 100G。Debian10系统,内核版本5.10分享一下操作流程,希望能够对mjj们有所帮助~安装Debian 10参考:https://www.vvars.com/package-tool/Oracle-oracle-ARM-reinstall-Debian-10.html新建实例时选的 ubuntu 20.4,非 mini 版用到的脚本来自https://github.com/bohanyang/debiDownloadDownload the script with curl:curl -fLO https://raw.githubusercontent.com/bohanyang/debi/master/debi.shchmod a+rx debi.shsudo ./debi.sh --architecture arm64 --user root --password password设置默认root的密码为password,登陆成功之后记得自己输入passwd修改密码!!!没报错的话继续运行:sudo shutdown -r now更新内核至5.10 参考:https://p3terx.com/archives/debian-linux-vps-server-wireguard-installation-tutorial.html1、添加 backports 源echo "deb http://deb.debian.org/debian $(lsb_release -sc)-backports main" | sudo tee /etc/apt/sources.list.d/backports.listsudo apt updateuname -r此时看到的版本应该是4.19的,为了之后安装warp方便,我们可以更新内核到新版,5.6以上就自带了wireguard了,现在最新的是5.10sudo apt -t $(lsb_release -sc)-backports install linux-image-$(dpkg --print-architecture) linux-headers-$(dpkg --print-architecture) --install-recommends -y安装完重启,执行 uname -r 命令,现在已经是5.10了。PS:1、安装宝塔面板,nginx和php可以选择编译安装,我一键安装会报错;2、wget -O box.sh https://raw.githubusercontent.com/BlueSkyXN/SKY-BOX/main/armbox.sh && chmod +x box.sh && clear && ./box.shARM适配的一些脚本,来源https://t.me/blueskyxnblog3、Mac用户可以不用putty,用更简单的方法来登陆甲骨文,参考:https://docs.oracle.com/en-us/iaas/Content/Compute/Tasks/accessinginstance.htm -

甲骨文oracle ARM 重装 Debian 10 用到的脚本来自https://github.com/bohanyang/debiDownloadDownload the script with curl:curl -fLO https://raw.githubusercontent.com/bohanyang/debi/master/debi.shfor IPv6-only machinescurl -fLO --resolve 'raw.githubusercontent.com:443:2a04:4e42::133' https://raw.githubusercontent.com/bohanyang/debi/master/debi.shRunRun the script under root or using sudo:chmod a+rx debi.shsudo ./debi.sh --architecture arm64RebootIf everything looks good, reboot the machine:sudo shutdown -r now实测成功,新建实例时选的 ubuntu 20.4,非 mini 版

甲骨文oracle ARM 重装 Debian 10 用到的脚本来自https://github.com/bohanyang/debiDownloadDownload the script with curl:curl -fLO https://raw.githubusercontent.com/bohanyang/debi/master/debi.shfor IPv6-only machinescurl -fLO --resolve 'raw.githubusercontent.com:443:2a04:4e42::133' https://raw.githubusercontent.com/bohanyang/debi/master/debi.shRunRun the script under root or using sudo:chmod a+rx debi.shsudo ./debi.sh --architecture arm64RebootIf everything looks good, reboot the machine:sudo shutdown -r now实测成功,新建实例时选的 ubuntu 20.4,非 mini 版 -

Linux部署轻量级网盘Filebrowser简明教程 FileBrowser 文件浏览器,是一个能管理手机本地、局域网共享、FTP和蓝牙文件的管理器,可以作为轻量级网盘使用。经过一番折腾,终于解决filebrowser的安装,记录如下:(1)安装Filebrowser程序curl -fsSL https://raw.githubusercontent.com/filebrowser/get/master/get.sh | bash(2)创建配置数据库:filebrowser -d /etc/filemanager/filebrowser.db config init(3)设置监听地址:filebrowser -d /etc/filemanager/filebrowser.db config set --address 0.0.0.0 (这个地方可以改成自己服务器地址如172.x.x.x)(4)设置监听端口:filebrowser -d /etc/filemanager/filebrowser.db config set --port 8082 (端口配置的时候,首先查询一下端口是否被占用,使用一个没有被占用的端口)(5)设置语言环境:filebrowser -d /etc/filemanager/filebrowser.db config set --locale zh-cn (不设置的话直接默认英文,当然也可以先不设置,待所有配置好后登陆系统之后再进行语言修改)(6)设置默认目录filebrowser -d /etc/filemanager/filebrowser.db config set --root /home/wwwroot(7)设置日志位置:filebrowser -d /etc/filemanager/filebrowser.db config set --log /var/log/filebrowser.log(8)添加一个用户:filebrowser -d /etc/filemanager/filebrowser.db users add root password --perm.admin,其中的root和password分别是用户名和密码,根据自己的需求更改。(9)设置后台运行nohup filebrowser -d /etc/filemanager/filebrowser.db > /dev/null 2>&1至此大功告成了。下面的方法适用于偷懒的,即不创建数据库只想登录一次或者每次运行的#制定可以访问的IP和端口号 filebrowser -a 0.0.0.0 -r /home/wwwroot -p 8082

Linux部署轻量级网盘Filebrowser简明教程 FileBrowser 文件浏览器,是一个能管理手机本地、局域网共享、FTP和蓝牙文件的管理器,可以作为轻量级网盘使用。经过一番折腾,终于解决filebrowser的安装,记录如下:(1)安装Filebrowser程序curl -fsSL https://raw.githubusercontent.com/filebrowser/get/master/get.sh | bash(2)创建配置数据库:filebrowser -d /etc/filemanager/filebrowser.db config init(3)设置监听地址:filebrowser -d /etc/filemanager/filebrowser.db config set --address 0.0.0.0 (这个地方可以改成自己服务器地址如172.x.x.x)(4)设置监听端口:filebrowser -d /etc/filemanager/filebrowser.db config set --port 8082 (端口配置的时候,首先查询一下端口是否被占用,使用一个没有被占用的端口)(5)设置语言环境:filebrowser -d /etc/filemanager/filebrowser.db config set --locale zh-cn (不设置的话直接默认英文,当然也可以先不设置,待所有配置好后登陆系统之后再进行语言修改)(6)设置默认目录filebrowser -d /etc/filemanager/filebrowser.db config set --root /home/wwwroot(7)设置日志位置:filebrowser -d /etc/filemanager/filebrowser.db config set --log /var/log/filebrowser.log(8)添加一个用户:filebrowser -d /etc/filemanager/filebrowser.db users add root password --perm.admin,其中的root和password分别是用户名和密码,根据自己的需求更改。(9)设置后台运行nohup filebrowser -d /etc/filemanager/filebrowser.db > /dev/null 2>&1至此大功告成了。下面的方法适用于偷懒的,即不创建数据库只想登录一次或者每次运行的#制定可以访问的IP和端口号 filebrowser -a 0.0.0.0 -r /home/wwwroot -p 8082 -

Linux下cp -rf总是提示覆盖的解决办法 通常情况下使用cp -rf进行文件或者文件夹的管理时一般就不再提醒是否覆盖。然而在内网的一台机器上使用cp -rf却提示是否覆盖。难道和常用的命令不同?后来发现是别名引起的问题。[root@xxxx test]# alias alias cp='cp -i' alias egrep='egrep --color=auto' alias fgrep='fgrep --color=auto' alias grep='grep --color=auto' alias l.='ls -d .* --color=auto' alias ll='ls -l --color=auto' alias ls='ls --color=auto' alias mv='mv -i' alias rm='rm -i' alias which='alias | /usr/bin/which --tty-only --read-alias --show-dot --show-tilde'发现每次执行cp命令,其实是执行了cp -i命令的别名,因此无论怎么输入都提示是否覆盖。方法一、修改~/.bashrc,在“alias cp='cp -i'”前添加#号注释后即可。[root@xxxx test]# vi ~/.bashrc # .bashrc # User specific aliases and functions alias rm='rm -i' #alias cp='cp -i' alias mv='mv -i' # Source global definitions if [ -f /etc/bashrc ]; then . /etc/bashrc fi让命令生效:source ~/.bashrc方法二、直接用源命令 /bin/cp -rf /home/wwwroot/Backup/Download/* /home/wwwroot/sharepoint/Downloads

Linux下cp -rf总是提示覆盖的解决办法 通常情况下使用cp -rf进行文件或者文件夹的管理时一般就不再提醒是否覆盖。然而在内网的一台机器上使用cp -rf却提示是否覆盖。难道和常用的命令不同?后来发现是别名引起的问题。[root@xxxx test]# alias alias cp='cp -i' alias egrep='egrep --color=auto' alias fgrep='fgrep --color=auto' alias grep='grep --color=auto' alias l.='ls -d .* --color=auto' alias ll='ls -l --color=auto' alias ls='ls --color=auto' alias mv='mv -i' alias rm='rm -i' alias which='alias | /usr/bin/which --tty-only --read-alias --show-dot --show-tilde'发现每次执行cp命令,其实是执行了cp -i命令的别名,因此无论怎么输入都提示是否覆盖。方法一、修改~/.bashrc,在“alias cp='cp -i'”前添加#号注释后即可。[root@xxxx test]# vi ~/.bashrc # .bashrc # User specific aliases and functions alias rm='rm -i' #alias cp='cp -i' alias mv='mv -i' # Source global definitions if [ -f /etc/bashrc ]; then . /etc/bashrc fi让命令生效:source ~/.bashrc方法二、直接用源命令 /bin/cp -rf /home/wwwroot/Backup/Download/* /home/wwwroot/sharepoint/Downloads -

![[Win DD包] wes7-x86-cn-精简,安装后仅占用1.55G存储空间](https://www.vvars.com/usr/themes/Joe/assets/img/lazyload.jpg) [Win DD包] wes7-x86-cn-精简,安装后仅占用1.55G存储空间 系统配置要求系统极限配置:CPU => 1核内存 => 256M硬盘 => 2G系统建议配置:CPU => 1核——以上内存 => 512M——以上硬盘 => 5G——以上自述镜像: 采用Windows Embedded Standard 7原版母盘封装制作 Windows 嵌入式 标准 7 Standard 7 SP1 32bit IBW.iso SHA1:828311930602A92278E6857AE5CF1338C021AD09 使用Standard 7 SP1 Toolkit.iso Image Configuration Editor 以最小组件定制 ----------------------------------------------- DD文件: wes7-x86-cn-lite.vhd.gz 大小: (543MB)569916428 字节 修改时间: 2021年5月11日, 18:52:14 MD5: 134AA6AC009E17DABE1658E1F2CE49B8 SHA1: F70E87F1005EE6E2D82DBBC7EA1E582A48AA523A CRC32: 5C25F401 账户:Administrator 密码:nat.ee 支持:部署安装时,自动扩展硬盘。 无人值守: 自动安装应答 远程桌面: 默认开启,端口:3389 虚拟内存: 默认开启 声音: 默认关闭,若需要请到服务里把两个Audio启动并设置为自动 主题: 经典 ----------------------------------------------- ESD文件: WES7-x86-cn-lite.esd 大小: (379MB)398204474 字节 修改时间: 2021年5月10日, 23:22:12 MD5: 7D36EC82A1F879DDCB75AD759C1871DC SHA1: 42A06077E530F960FCFFDD42FC737C2F8327E3E3 CRC32: D36D9788 账户:Administrator 密码:空 默认:以 Administrator 账户 空密码 自动登录。 无人值守: 自动安装应答 远程桌面: 默认关闭 虚拟内存: 默认关闭 声音: 默认启用 主题: 默认Windows 7 ----------------------------------------------- ISO文件: WES7-x86-cn-lite.iso 大小: (646MB)678297600 字节 修改时间: 2021年5月13日, 18:31:28 MD5: 4C35322C1CE08828A2BFA303E08ED8DA SHA1: C44AAE4B6B596F864D8AECAFD7210DB44633235B CRC32: 6F5E87F7 账户:Administrator 密码:空 默认:以 Administrator 账户 空密码 自动登录。 无人值守: 自动安装应答 远程桌面: 默认关闭 虚拟内存: 默认关闭 声音: 默认启用 主题: 默认Windows 7 ----------------------------------------------- 已移除 打印 蓝牙 红外 小工具 PowerShell 不保证实体机通用,因为没有大量内置通用驱动。更新:永恒之蓝、远程桌面、NET环境必须、IE浏览器必须,补丁如下:kb4012212 kb4499175 kb4019990 kb2670838 kb2729094 kb2731771 kb2786081 kb2834140文件内容:(DD包默认开启虚拟内存,实际大于此1.55GG,由于虚拟内存文件占用)注意:【首次进入,请先使用tool.cmd脚本修改远程桌面端口和用户密码】tool.cmd 在桌面,用来修改远程桌面端口和用户密码的。重启按钮 在桌面,由于远程桌面无法使用开始菜单的重启功能,添加一个有效改善。DD包自带 nat.cmd 在系统盘根目录,是用来给VPS服务器设置静态IP网关的,若你的VPS服务器需要,请在DD完成,挂载进去修改此脚本,无论你是否设置,安装完成进入桌面后此脚本都会自动删除。修复:2021/5/13,紧急修复iso镜像导致安装后无法自动登录进入到桌面问题,如果你是这之前下载的,请重新下载!注意效验SHA1精简的意义就是把不需要的功能删除掉,请不要以使用原版的目光对待。没有绝对的精简适合每个人,如果你在使用过程中,没有你需要的功能或者运行错误,那就是被精简了,无法恢复或修复,切记。当你需要的功能被精减掉了,再好的版本你都会觉得不行,适合自己的就是最好的。声明:如有报毒,请不要使用!如造成损失,本人不负任何责任,请谨慎使用!任何形式发布/转载/修改,请保留本文!可再次修改私下使用,禁止再次修改发布到网上分享。荣耀&制作网站:nat.eeQQ群:6281379TG群:https://t.me/nat_ee预览如下:修改:保留 NET(2.0-3.0-3.5)环境,可自行安装到更高NET版本! 保留 Wifi 移除 打印 蓝牙 红外 小工具 PowerShell 默认系统语言:中文,并没有装任何输入法,请自行安装。 防火墙 开启PING,禁用TCP/UDP高危端口:135 137 138 139 445 支持 KVM 虚拟化 支持 VHD装载 更新 IE至IE11,默认打开就是空白页,没锁,没设置任何网址。 适度精简 功能组件/注册表优化/组策略优化/服务优化 纯净 精简 无添加 全新安装 自动激活 默认禁用Windows更新,但你可以手动打补丁升级 系统文件安装展开后1.55G左右 此系统仅适合虚拟机、云服务器、工控机,使用。 由于使用最小组件定制出来的系统,所以很多通用驱动并没有内置,并不适合实体机使用,或者你自备驱动导入可使用。Linux dd安装命令这里以安装natee win10为例wget --no-check-certificate -qO InstallNET.sh 'https://raw.githubusercontent.com/leitbogioro/Tools/master/Linux_reinstall/InstallNET.sh' && chmod a+x InstallNET.sh bash InstallNET.sh -dd 'http://natee.l-api.com/natee/win/guajibao/guajibao-win10-ent-ltsc-2021-x64-cn/guajibao-win10-ent-ltsc-2021-x64-cn.vhd.gz'其中http://natee.l-api.com/natee/win/guajibao/guajibao-win10-ent-ltsc-2021-x64-cn/guajibao-win10-ent-ltsc-2021-x64-cn.vhd.gz是nat.ee大佬制作的dd包,初始密码是nat.ee更多系统选择可以选择大佬地址链接里对应系统http://natee.l-api.com/natee/win/下载链接:网盘地址提取码百度云https://pan.baidu.com/s/1ng39GCL2POfyngZ6SPJIqw?pwd=fqi4fqi4Teraboxhttps://ouo.io/wSYWcP/123云盘https://www.123865.com/s/jiEmjv-WJ0xd https://www.123684.com/s/jiEmjv-WJ0xdBvGmNatee直链http://natee.l-api.com/natee//

[Win DD包] wes7-x86-cn-精简,安装后仅占用1.55G存储空间 系统配置要求系统极限配置:CPU => 1核内存 => 256M硬盘 => 2G系统建议配置:CPU => 1核——以上内存 => 512M——以上硬盘 => 5G——以上自述镜像: 采用Windows Embedded Standard 7原版母盘封装制作 Windows 嵌入式 标准 7 Standard 7 SP1 32bit IBW.iso SHA1:828311930602A92278E6857AE5CF1338C021AD09 使用Standard 7 SP1 Toolkit.iso Image Configuration Editor 以最小组件定制 ----------------------------------------------- DD文件: wes7-x86-cn-lite.vhd.gz 大小: (543MB)569916428 字节 修改时间: 2021年5月11日, 18:52:14 MD5: 134AA6AC009E17DABE1658E1F2CE49B8 SHA1: F70E87F1005EE6E2D82DBBC7EA1E582A48AA523A CRC32: 5C25F401 账户:Administrator 密码:nat.ee 支持:部署安装时,自动扩展硬盘。 无人值守: 自动安装应答 远程桌面: 默认开启,端口:3389 虚拟内存: 默认开启 声音: 默认关闭,若需要请到服务里把两个Audio启动并设置为自动 主题: 经典 ----------------------------------------------- ESD文件: WES7-x86-cn-lite.esd 大小: (379MB)398204474 字节 修改时间: 2021年5月10日, 23:22:12 MD5: 7D36EC82A1F879DDCB75AD759C1871DC SHA1: 42A06077E530F960FCFFDD42FC737C2F8327E3E3 CRC32: D36D9788 账户:Administrator 密码:空 默认:以 Administrator 账户 空密码 自动登录。 无人值守: 自动安装应答 远程桌面: 默认关闭 虚拟内存: 默认关闭 声音: 默认启用 主题: 默认Windows 7 ----------------------------------------------- ISO文件: WES7-x86-cn-lite.iso 大小: (646MB)678297600 字节 修改时间: 2021年5月13日, 18:31:28 MD5: 4C35322C1CE08828A2BFA303E08ED8DA SHA1: C44AAE4B6B596F864D8AECAFD7210DB44633235B CRC32: 6F5E87F7 账户:Administrator 密码:空 默认:以 Administrator 账户 空密码 自动登录。 无人值守: 自动安装应答 远程桌面: 默认关闭 虚拟内存: 默认关闭 声音: 默认启用 主题: 默认Windows 7 ----------------------------------------------- 已移除 打印 蓝牙 红外 小工具 PowerShell 不保证实体机通用,因为没有大量内置通用驱动。更新:永恒之蓝、远程桌面、NET环境必须、IE浏览器必须,补丁如下:kb4012212 kb4499175 kb4019990 kb2670838 kb2729094 kb2731771 kb2786081 kb2834140文件内容:(DD包默认开启虚拟内存,实际大于此1.55GG,由于虚拟内存文件占用)注意:【首次进入,请先使用tool.cmd脚本修改远程桌面端口和用户密码】tool.cmd 在桌面,用来修改远程桌面端口和用户密码的。重启按钮 在桌面,由于远程桌面无法使用开始菜单的重启功能,添加一个有效改善。DD包自带 nat.cmd 在系统盘根目录,是用来给VPS服务器设置静态IP网关的,若你的VPS服务器需要,请在DD完成,挂载进去修改此脚本,无论你是否设置,安装完成进入桌面后此脚本都会自动删除。修复:2021/5/13,紧急修复iso镜像导致安装后无法自动登录进入到桌面问题,如果你是这之前下载的,请重新下载!注意效验SHA1精简的意义就是把不需要的功能删除掉,请不要以使用原版的目光对待。没有绝对的精简适合每个人,如果你在使用过程中,没有你需要的功能或者运行错误,那就是被精简了,无法恢复或修复,切记。当你需要的功能被精减掉了,再好的版本你都会觉得不行,适合自己的就是最好的。声明:如有报毒,请不要使用!如造成损失,本人不负任何责任,请谨慎使用!任何形式发布/转载/修改,请保留本文!可再次修改私下使用,禁止再次修改发布到网上分享。荣耀&制作网站:nat.eeQQ群:6281379TG群:https://t.me/nat_ee预览如下:修改:保留 NET(2.0-3.0-3.5)环境,可自行安装到更高NET版本! 保留 Wifi 移除 打印 蓝牙 红外 小工具 PowerShell 默认系统语言:中文,并没有装任何输入法,请自行安装。 防火墙 开启PING,禁用TCP/UDP高危端口:135 137 138 139 445 支持 KVM 虚拟化 支持 VHD装载 更新 IE至IE11,默认打开就是空白页,没锁,没设置任何网址。 适度精简 功能组件/注册表优化/组策略优化/服务优化 纯净 精简 无添加 全新安装 自动激活 默认禁用Windows更新,但你可以手动打补丁升级 系统文件安装展开后1.55G左右 此系统仅适合虚拟机、云服务器、工控机,使用。 由于使用最小组件定制出来的系统,所以很多通用驱动并没有内置,并不适合实体机使用,或者你自备驱动导入可使用。Linux dd安装命令这里以安装natee win10为例wget --no-check-certificate -qO InstallNET.sh 'https://raw.githubusercontent.com/leitbogioro/Tools/master/Linux_reinstall/InstallNET.sh' && chmod a+x InstallNET.sh bash InstallNET.sh -dd 'http://natee.l-api.com/natee/win/guajibao/guajibao-win10-ent-ltsc-2021-x64-cn/guajibao-win10-ent-ltsc-2021-x64-cn.vhd.gz'其中http://natee.l-api.com/natee/win/guajibao/guajibao-win10-ent-ltsc-2021-x64-cn/guajibao-win10-ent-ltsc-2021-x64-cn.vhd.gz是nat.ee大佬制作的dd包,初始密码是nat.ee更多系统选择可以选择大佬地址链接里对应系统http://natee.l-api.com/natee/win/下载链接:网盘地址提取码百度云https://pan.baidu.com/s/1ng39GCL2POfyngZ6SPJIqw?pwd=fqi4fqi4Teraboxhttps://ouo.io/wSYWcP/123云盘https://www.123865.com/s/jiEmjv-WJ0xd https://www.123684.com/s/jiEmjv-WJ0xdBvGmNatee直链http://natee.l-api.com/natee// -

Linux下的计划任务--crontab 一、cron服务cron是一个linux下 的定时执行工具,可以在无需人工干预的情况下运行作业。service crond start //启动服务service crond stop //关闭服务service crond restart //重启服务service crond reload //重新载入配置service crond status //查看服务状态二、cron的配置文件:/var/spool/cron/ 这个目录下存放的是每个用户包括root的crontab任务,每个任务以创建者的名字命名,比如tom建的crontab任务对应的文件就是/var/spool/cron/tom。一般一个用户最多只有一个crontab文件。三、/etc/crontab 这个文件负责安排由系统管理员制定的维护系统以及其他任务的crontab。SHELL=/bin/bashPATH=/sbin:/bin:/usr/sbin:/usr/binMAILTO=rootHOME=/For details see man 4 crontabsExample of job definition:.---------------- minute (0 - 59)| .------------- hour (0 - 23)| | .---------- day of month (1 - 31)| | | .------- month (1 - 12) OR jan,feb,mar,apr ...| | | | .---- day of week (0 - 6) (Sunday=0 or 7) OR sun,mon,tue,wed,thu,fri,sat| | | | | * user-name command to be executedMAILTO=root:是说,当 /etc/crontab 这个档案中的例行性命令发生错误时,会将错误讯息或者是屏幕显示的讯息传给谁?由于 root 并无法再用户端收信,因此,我通常都將这个 e-mail 改成自己的账号,好让我随时了解系统的状态!01 root run-parts /etc/cron.hourly:在 #run-parts 这一行以后的命令,我们可以发现,五个数字后面接的是 root ,这一行代表的是『执行的级别为root身份』当然,你也可以将这一行改为成其他的身份!而 run-parts代表后面接的 /etc/cron.hourly 是『一个目录内(/etc/cron.hourly)的所有可执行文件』,也就是说,每个小时的01分,系统会以root身份去/etc/cron.hourly这个目录下执行所有可执行的文件!后面三行也是类似的意思!你可以到 /etc/ 底下去看看,系统本来就预设了这4个目录!你可以将每天需要执行的命令直接写到/etc/cron.daily即可,还不需要使用到crontab -e的程式!四、/etc/cron.d/ 这个目录用来存放任何要执行的crontab文件或脚本。Linux下的计划任务--crontabLinux下的计划任务--crontabMAILTO=root:是说,当 /etc/crontab 这个档案中的例行性命令发生错误时,会将错误讯息或者是屏幕显示的讯息传给谁?由于 root 并无法再用户端收信,因此,我通常都將这个 e-mail 改成自己的账号,好让我随时了解系统的状态!01 root run-parts /etc/cron.hourly:在 #run-parts 这一行以后的命令,我们可以发现,五个数字后面接的是 root ,这一行代表的是『执行的级别为root身份』当然,你也可以将这一行改为成其他的身份!而 run-parts代表后面接的 /etc/cron.hourly 是『一个目录内(/etc/cron.hourly)的所有可执行文件』,也就是说,每个小时的01分,系统会以root身份去/etc/cron.hourly这个目录下执行所有可执行的文件!后面三行也是类似的意思!你可以到 /etc/ 底下去看看,系统本来就预设了这4个目录!你可以将每天需要执行的命令直接写到/etc/cron.daily即可,还不需要使用到crontab -e的程式!五、权限crontab权限问题到/var/adm/cron/下一看,文件cron.allow和cron.deny是否存在用法如下:1、如果两个文件都不存在,则只有root用户才能使用crontab命令。2、如果cron.allow存在但cron.deny不存在,则只有列在cron.allow文件里的用户才能使用crontab命令,如果root用户也不在里面,则root用户也不能使用crontab。3、如果cron.allow不存在, cron.deny存在,则只有列在cron.deny文件里面的用户不能使用crontab命令,其它用户都能使用。4、如果两个文件都存在,则列在cron.allow文件中而且没有列在cron.deny中的用户可以使用crontab,如果两个文件中都有同一个用户,以cron.allow文件里面是否有该用户为准,如果cron.allow中有该用户,则可以使用crontab命令。AIX 中 普通用户默认都有 crontab 权限,如果要限制用户使用 crontab ,就需要编辑/var/adm/cron/cron.denyHP-UNIX 中默认普通用户没得crontab 权限 ,要想放开普通用户的crontab 权限可以编六、创建cron脚本第一步:写cron脚本文件,命名为crontest.cron。15,30,45,59 echo "xgmtest....." >> xgmtest.txt 表示,每隔15分钟,执行打印一次命令第二步:添加定时任务。执行命令 “crontab crontest.cron”。搞定第三步:"crontab -l" 查看定时任务是否成功或者检测/var/spool/cron下是否生成对应cron脚本注意:这操作是直接替换该用户下的crontab,而不是新增七、crontab用法crontab命令用于安装、删除或者列出用于驱动cron后台进程的表格。用户把需要执行的命令序列放到crontab文件中以获得执行。每个用户都可以有自己的crontab文件。/var/spool/cron下的crontab文件不可以直接创建或者直接修改。该crontab文件是通过crontab命令创建的在crontab文件中如何输入需要执行的命令和时间。该文件中每行都包括六个域,其中前五个域是指定命令被执行的时间,最后一个域是要被执行的命令。每个域之间使用空格或者制表符分隔。格式如下:minute hour day-of-month month-of-year day-of-week commands合法值 00-59 00-23 01-31 01-12 0-6 (0 is sunday)Linux下的计划任务--crontabLinux下的计划任务--crontab除了数字还有几个个特殊的符号就是""、"/"和"-"、",",代表所有的取值范围内的数字,"/"代表每的意思,"/5"表示每5个单位,"-"代表从某个数字到某个数字,","分开几个离散的数字。-l 在标准输出上显示当前的crontab。-r 删除当前的crontab文件。-e 使用VISUAL或者EDITOR环境变量所指的编辑器编辑当前的crontab文件。当结束编辑离开时,编辑后的文件将自动安装。八、例子:每天早上6点0 6 * * * echo "Good morning." >> /tmp/test.txt //注意单纯echo,从屏幕上看不到任何输出,因为cron把任何输出都email到root的信箱了。每两个小时0 */2 * * * echo "Have a break now." >> /tmp/test.txt晚上11点到早上8点之间每两个小时和早上八点0 23-7/2,8 * * * echo "Have a good dream" >> /tmp/test.txt每个月的4号和每个礼拜的礼拜一到礼拜三的早上11点0 11 4 * 1-3 command line1月1日早上4点0 4 1 1 * command line SHELL=/bin/bash PATH=/sbin:/bin:/usr/sbin:/usr/bin MAILTO=root //如果出现错误,或者有数据输出,数据作为邮件发给这个帐号 HOME=/每小时执行/etc/cron.hourly内的脚本01 root run-parts /etc/cron.hourly每天执行/etc/cron.daily内的脚本02 4 * root run-parts /etc/cron.daily每星期执行/etc/cron.weekly内的脚本22 4 0 root run-parts /etc/cron.weekly每月去执行/etc/cron.monthly内的脚本42 4 1 root run-parts /etc/cron.monthly注意: "run-parts"这个参数了,如果去掉这个参数的话,后面就可以写要运行的某个脚本名,而不是文件夹名。每天的下午4点、5点、6点的5 min、15 min、25 min、35 min、45 min、55 min时执行命令。5,15,25,35,45,55 16,17,18 * command每周一,三,五的下午3:00系统进入维护状态,重新启动系统。00 15 1,3,5 shutdown -r +5每小时的10分,40分执行用户目录下的innd/bbslin这个指令:10,40 innd/bbslink每小时的1分执行用户目录下的bin/account这个指令:1 bin/account每天早晨三点二十分执行用户目录下如下所示的两个指令(每个指令以;分隔):20 3 * (/bin/rm -f expire.ls logins.bad;bin/expire$#@62;expire.1st)每年的一月和四月,4号到9号的3点12分和3点55分执行/bin/rm -f expire.1st这个指令,并把结果添加在mm.txt这个文件之后(mm.txt文件位于用户自己的目录位置)。12,55 3 4-9 1,4 * /bin/rm -f expire.1st$#@62;$#@62;mm.txt

Linux下的计划任务--crontab 一、cron服务cron是一个linux下 的定时执行工具,可以在无需人工干预的情况下运行作业。service crond start //启动服务service crond stop //关闭服务service crond restart //重启服务service crond reload //重新载入配置service crond status //查看服务状态二、cron的配置文件:/var/spool/cron/ 这个目录下存放的是每个用户包括root的crontab任务,每个任务以创建者的名字命名,比如tom建的crontab任务对应的文件就是/var/spool/cron/tom。一般一个用户最多只有一个crontab文件。三、/etc/crontab 这个文件负责安排由系统管理员制定的维护系统以及其他任务的crontab。SHELL=/bin/bashPATH=/sbin:/bin:/usr/sbin:/usr/binMAILTO=rootHOME=/For details see man 4 crontabsExample of job definition:.---------------- minute (0 - 59)| .------------- hour (0 - 23)| | .---------- day of month (1 - 31)| | | .------- month (1 - 12) OR jan,feb,mar,apr ...| | | | .---- day of week (0 - 6) (Sunday=0 or 7) OR sun,mon,tue,wed,thu,fri,sat| | | | | * user-name command to be executedMAILTO=root:是说,当 /etc/crontab 这个档案中的例行性命令发生错误时,会将错误讯息或者是屏幕显示的讯息传给谁?由于 root 并无法再用户端收信,因此,我通常都將这个 e-mail 改成自己的账号,好让我随时了解系统的状态!01 root run-parts /etc/cron.hourly:在 #run-parts 这一行以后的命令,我们可以发现,五个数字后面接的是 root ,这一行代表的是『执行的级别为root身份』当然,你也可以将这一行改为成其他的身份!而 run-parts代表后面接的 /etc/cron.hourly 是『一个目录内(/etc/cron.hourly)的所有可执行文件』,也就是说,每个小时的01分,系统会以root身份去/etc/cron.hourly这个目录下执行所有可执行的文件!后面三行也是类似的意思!你可以到 /etc/ 底下去看看,系统本来就预设了这4个目录!你可以将每天需要执行的命令直接写到/etc/cron.daily即可,还不需要使用到crontab -e的程式!四、/etc/cron.d/ 这个目录用来存放任何要执行的crontab文件或脚本。Linux下的计划任务--crontabLinux下的计划任务--crontabMAILTO=root:是说,当 /etc/crontab 这个档案中的例行性命令发生错误时,会将错误讯息或者是屏幕显示的讯息传给谁?由于 root 并无法再用户端收信,因此,我通常都將这个 e-mail 改成自己的账号,好让我随时了解系统的状态!01 root run-parts /etc/cron.hourly:在 #run-parts 这一行以后的命令,我们可以发现,五个数字后面接的是 root ,这一行代表的是『执行的级别为root身份』当然,你也可以将这一行改为成其他的身份!而 run-parts代表后面接的 /etc/cron.hourly 是『一个目录内(/etc/cron.hourly)的所有可执行文件』,也就是说,每个小时的01分,系统会以root身份去/etc/cron.hourly这个目录下执行所有可执行的文件!后面三行也是类似的意思!你可以到 /etc/ 底下去看看,系统本来就预设了这4个目录!你可以将每天需要执行的命令直接写到/etc/cron.daily即可,还不需要使用到crontab -e的程式!五、权限crontab权限问题到/var/adm/cron/下一看,文件cron.allow和cron.deny是否存在用法如下:1、如果两个文件都不存在,则只有root用户才能使用crontab命令。2、如果cron.allow存在但cron.deny不存在,则只有列在cron.allow文件里的用户才能使用crontab命令,如果root用户也不在里面,则root用户也不能使用crontab。3、如果cron.allow不存在, cron.deny存在,则只有列在cron.deny文件里面的用户不能使用crontab命令,其它用户都能使用。4、如果两个文件都存在,则列在cron.allow文件中而且没有列在cron.deny中的用户可以使用crontab,如果两个文件中都有同一个用户,以cron.allow文件里面是否有该用户为准,如果cron.allow中有该用户,则可以使用crontab命令。AIX 中 普通用户默认都有 crontab 权限,如果要限制用户使用 crontab ,就需要编辑/var/adm/cron/cron.denyHP-UNIX 中默认普通用户没得crontab 权限 ,要想放开普通用户的crontab 权限可以编六、创建cron脚本第一步:写cron脚本文件,命名为crontest.cron。15,30,45,59 echo "xgmtest....." >> xgmtest.txt 表示,每隔15分钟,执行打印一次命令第二步:添加定时任务。执行命令 “crontab crontest.cron”。搞定第三步:"crontab -l" 查看定时任务是否成功或者检测/var/spool/cron下是否生成对应cron脚本注意:这操作是直接替换该用户下的crontab,而不是新增七、crontab用法crontab命令用于安装、删除或者列出用于驱动cron后台进程的表格。用户把需要执行的命令序列放到crontab文件中以获得执行。每个用户都可以有自己的crontab文件。/var/spool/cron下的crontab文件不可以直接创建或者直接修改。该crontab文件是通过crontab命令创建的在crontab文件中如何输入需要执行的命令和时间。该文件中每行都包括六个域,其中前五个域是指定命令被执行的时间,最后一个域是要被执行的命令。每个域之间使用空格或者制表符分隔。格式如下:minute hour day-of-month month-of-year day-of-week commands合法值 00-59 00-23 01-31 01-12 0-6 (0 is sunday)Linux下的计划任务--crontabLinux下的计划任务--crontab除了数字还有几个个特殊的符号就是""、"/"和"-"、",",代表所有的取值范围内的数字,"/"代表每的意思,"/5"表示每5个单位,"-"代表从某个数字到某个数字,","分开几个离散的数字。-l 在标准输出上显示当前的crontab。-r 删除当前的crontab文件。-e 使用VISUAL或者EDITOR环境变量所指的编辑器编辑当前的crontab文件。当结束编辑离开时,编辑后的文件将自动安装。八、例子:每天早上6点0 6 * * * echo "Good morning." >> /tmp/test.txt //注意单纯echo,从屏幕上看不到任何输出,因为cron把任何输出都email到root的信箱了。每两个小时0 */2 * * * echo "Have a break now." >> /tmp/test.txt晚上11点到早上8点之间每两个小时和早上八点0 23-7/2,8 * * * echo "Have a good dream" >> /tmp/test.txt每个月的4号和每个礼拜的礼拜一到礼拜三的早上11点0 11 4 * 1-3 command line1月1日早上4点0 4 1 1 * command line SHELL=/bin/bash PATH=/sbin:/bin:/usr/sbin:/usr/bin MAILTO=root //如果出现错误,或者有数据输出,数据作为邮件发给这个帐号 HOME=/每小时执行/etc/cron.hourly内的脚本01 root run-parts /etc/cron.hourly每天执行/etc/cron.daily内的脚本02 4 * root run-parts /etc/cron.daily每星期执行/etc/cron.weekly内的脚本22 4 0 root run-parts /etc/cron.weekly每月去执行/etc/cron.monthly内的脚本42 4 1 root run-parts /etc/cron.monthly注意: "run-parts"这个参数了,如果去掉这个参数的话,后面就可以写要运行的某个脚本名,而不是文件夹名。每天的下午4点、5点、6点的5 min、15 min、25 min、35 min、45 min、55 min时执行命令。5,15,25,35,45,55 16,17,18 * command每周一,三,五的下午3:00系统进入维护状态,重新启动系统。00 15 1,3,5 shutdown -r +5每小时的10分,40分执行用户目录下的innd/bbslin这个指令:10,40 innd/bbslink每小时的1分执行用户目录下的bin/account这个指令:1 bin/account每天早晨三点二十分执行用户目录下如下所示的两个指令(每个指令以;分隔):20 3 * (/bin/rm -f expire.ls logins.bad;bin/expire$#@62;expire.1st)每年的一月和四月,4号到9号的3点12分和3点55分执行/bin/rm -f expire.1st这个指令,并把结果添加在mm.txt这个文件之后(mm.txt文件位于用户自己的目录位置)。12,55 3 4-9 1,4 * /bin/rm -f expire.1st$#@62;$#@62;mm.txt -

-

SEO优化:nginx 301重定向带www的https链接配置方法-方法二 之前介绍过nginx 301重定向带www的https链接配置方法,且已应用到本站上,感兴趣的可以看这里:SEO优化:nginx 301重定向带www的https链接配置方法-方法一 https://www.vvars.com/Website-construction/SEO-optimization-nginx-301-redirection-https-link-configuration-method-with-www-method-one.html今天介绍另一种方式实现nginx链接301跳转到带www https的方法,配置如下:server { listen 80; listen 443 ssl; server_name vvars.com; return 301 $schmeme://www.vvars.com$request_uri; } server { listen 80; server_name *.vvars.com; return 301 https://host$request_uri; } server { listen 443 ssl; server_name www.vvars.com; root /home/wwwroot/PHP7/domain/aihaba.com/web$subdomain; ssl_certificate /home/wwwroot/PHP7/etc/aihabacom/214014475050178.pem; ssl_certificate_key /home/wwwroot/PHP7/etc/aihabacom/214014475050178.key; ...... } 补充说明如下:第一段代码是将vvars.com 301跳转到www.vvars.com 不管是http还是https链接。第二段代码是把任何非https的二级域名(www.vvars.com实际上是个二级域名 )跳转到https的对应二级域名。第三段是应对https的请求,挂载https证书。

SEO优化:nginx 301重定向带www的https链接配置方法-方法二 之前介绍过nginx 301重定向带www的https链接配置方法,且已应用到本站上,感兴趣的可以看这里:SEO优化:nginx 301重定向带www的https链接配置方法-方法一 https://www.vvars.com/Website-construction/SEO-optimization-nginx-301-redirection-https-link-configuration-method-with-www-method-one.html今天介绍另一种方式实现nginx链接301跳转到带www https的方法,配置如下:server { listen 80; listen 443 ssl; server_name vvars.com; return 301 $schmeme://www.vvars.com$request_uri; } server { listen 80; server_name *.vvars.com; return 301 https://host$request_uri; } server { listen 443 ssl; server_name www.vvars.com; root /home/wwwroot/PHP7/domain/aihaba.com/web$subdomain; ssl_certificate /home/wwwroot/PHP7/etc/aihabacom/214014475050178.pem; ssl_certificate_key /home/wwwroot/PHP7/etc/aihabacom/214014475050178.key; ...... } 补充说明如下:第一段代码是将vvars.com 301跳转到www.vvars.com 不管是http还是https链接。第二段代码是把任何非https的二级域名(www.vvars.com实际上是个二级域名 )跳转到https的对应二级域名。第三段是应对https的请求,挂载https证书。 -

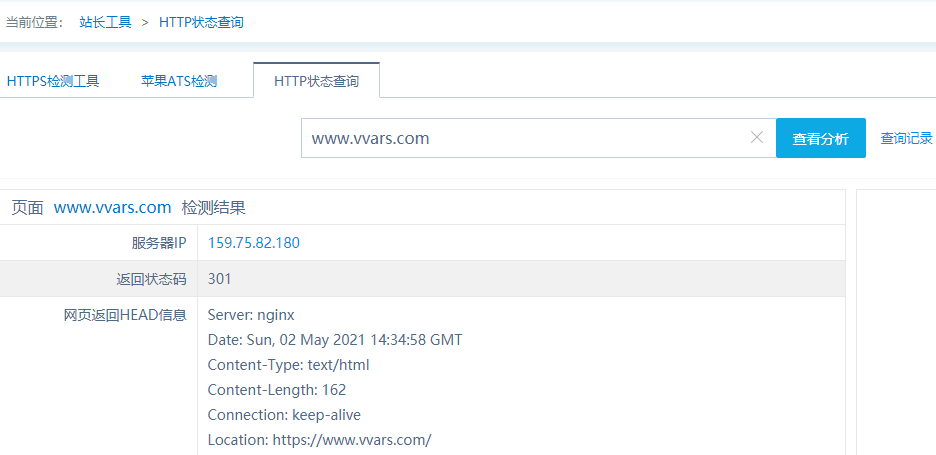

SEO优化:nginx 301重定向带www的https链接配置方法-方法一 不少浏览器都开始逐渐更新至只支持https的网站,所以很多http网站都需要添加对https的支持,这时就需要涉及到www和不加www的跳转问题,由于www和不加www使用的是不同的证书,所以需要做301跳转处理。最近博客启用了https,为了实现http://vvars.com、http://www.vvars.com、https://vvars.com 用301重定向https://www.vvars.com查了很多资料 ,没有找到完美的解决方案,经过一番探索,特记录下折腾过程,下面是方法1。server { listen 80; server_name vvars.com www.vvars.com; return 301 https://www.vvars.com$request_uri; } server { listen 443 ssl; ssl_certificate /home/wwwroot/PHP7/etc/vvarsssl/vvars.crt; ssl_certificate_key /home/wwwroot/PHP7/etc/vvarsssl/vvars.key; server_name vvars.com; return 301 https://www.vvars.com$request_uri; } server { listen 443 ssl; ssl_certificate /home/wwwroot/PHP7/etc/vvarsssl/vvars.crt; ssl_certificate_key /home/wwwroot/PHP7/etc/vvarsssl/vvars.key; server_name www.vvars.com; ....... } 说明:第一段代码是将http://www.vvars.com和http://vvars.com ; 301重定向https://www.vvars.com,第二段代码是将https://vvars.com 301重定向https://www.vvars.com,第三段代码为指定主机用ssl连接,......为网站程序的配置文件。然后用站长工具 http://tool.chinaz.com/pagestatus/ 检查下http状态:nginx强制启用https方法http 301跳转到带www的https链接方法可以看到返回状态码均为301,所有http和不带www的域名都301重定向到了带www的https链接,这样有利于SEO。

SEO优化:nginx 301重定向带www的https链接配置方法-方法一 不少浏览器都开始逐渐更新至只支持https的网站,所以很多http网站都需要添加对https的支持,这时就需要涉及到www和不加www的跳转问题,由于www和不加www使用的是不同的证书,所以需要做301跳转处理。最近博客启用了https,为了实现http://vvars.com、http://www.vvars.com、https://vvars.com 用301重定向https://www.vvars.com查了很多资料 ,没有找到完美的解决方案,经过一番探索,特记录下折腾过程,下面是方法1。server { listen 80; server_name vvars.com www.vvars.com; return 301 https://www.vvars.com$request_uri; } server { listen 443 ssl; ssl_certificate /home/wwwroot/PHP7/etc/vvarsssl/vvars.crt; ssl_certificate_key /home/wwwroot/PHP7/etc/vvarsssl/vvars.key; server_name vvars.com; return 301 https://www.vvars.com$request_uri; } server { listen 443 ssl; ssl_certificate /home/wwwroot/PHP7/etc/vvarsssl/vvars.crt; ssl_certificate_key /home/wwwroot/PHP7/etc/vvarsssl/vvars.key; server_name www.vvars.com; ....... } 说明:第一段代码是将http://www.vvars.com和http://vvars.com ; 301重定向https://www.vvars.com,第二段代码是将https://vvars.com 301重定向https://www.vvars.com,第三段代码为指定主机用ssl连接,......为网站程序的配置文件。然后用站长工具 http://tool.chinaz.com/pagestatus/ 检查下http状态:nginx强制启用https方法http 301跳转到带www的https链接方法可以看到返回状态码均为301,所有http和不带www的域名都301重定向到了带www的https链接,这样有利于SEO。 -

nohup.out相关介绍,作用,使用,清空 1.nohup.out的由来及作用用途:LINUX命令用法,不挂断地运行命令。 语法:nohup Command [ Arg ... ] [ & ] 描述:nohup 命令运行由 Command 参数和任何相关的 Arg 参数指定的命令,忽略所有挂断(SIGHUP)信号。在注销后使用 nohup 命令运行后台中的程序。要运行后台中的 nohup 命令,添加 & ( 表示“and”的符号)到命令的尾部。 例子: nohup ./startWeblogic.sh & 意思是即使退出ssh界面,命令仍然在后台执行,并且打印过程日志到nohup.out,当然也可以将nohup.out的输出转向到其他文件,高级应用请参考扩展阅读。2.nohup.out的查看方式与方法实际使用过程中,往往人们为了省心(嗯,没错,就是懒),经常没有给nohup.out进行重定向输出,也没有按日期分割文件,会造成这个文件特别巨大,达到2G或者3G,这个使用想查看文件,搜索出错内容就比较痛苦了。一般有两种方式1.linux本机查看:使用tail 命令,查看最新的日志,或滚动监控日志打印。例如命令 tail -1000 nohup.out (查看最后1000行日志文本) tail -f nohup.out(监控日志打印)2.ftp下载到windown主机查看:一般小的log文件都没有问题,但是过G的,一般的文本文档查看就显得无力了。推荐使用UltraEdit进行打开。3.nohup.out维护管理方法(清空nohup.out)如上文所述出现了超大号的文件简直是令人讨厌的事情,而且nohup.out会一直一直自己增长下去,如果你的服务器硬盘不给力的话,很容易把应用也挂掉(硬盘没空间 ,啥都玩不转),但是又不能一味的直接删。因为直接删除,可能会造成应用无法打印后续的错误日志,该问题常见于weblogic服务器,jboss服务器等这些大型中间件,这个在生产环境上要尤为注意。因此就有了我们不停止服务直接,清空nohup.out文件的方法。两个可以不用停止WEB服务就可以清空nohup.out的命令。第一种:cp /dev/null nohup.out第二种:cat /dev/null > nohup.out4.nohup的重定向,一劳永逸解决nohup.out文件过大的问题以下是定义日志打印级别,除了高于级别2的告警信息记录到log文件外,其余直接不记录只输出错误信息到日志文件 nohup ./program >/dev/null 2>log & 什么信息也不要 nohup ./program >/dev/null 2>&1 &

nohup.out相关介绍,作用,使用,清空 1.nohup.out的由来及作用用途:LINUX命令用法,不挂断地运行命令。 语法:nohup Command [ Arg ... ] [ & ] 描述:nohup 命令运行由 Command 参数和任何相关的 Arg 参数指定的命令,忽略所有挂断(SIGHUP)信号。在注销后使用 nohup 命令运行后台中的程序。要运行后台中的 nohup 命令,添加 & ( 表示“and”的符号)到命令的尾部。 例子: nohup ./startWeblogic.sh & 意思是即使退出ssh界面,命令仍然在后台执行,并且打印过程日志到nohup.out,当然也可以将nohup.out的输出转向到其他文件,高级应用请参考扩展阅读。2.nohup.out的查看方式与方法实际使用过程中,往往人们为了省心(嗯,没错,就是懒),经常没有给nohup.out进行重定向输出,也没有按日期分割文件,会造成这个文件特别巨大,达到2G或者3G,这个使用想查看文件,搜索出错内容就比较痛苦了。一般有两种方式1.linux本机查看:使用tail 命令,查看最新的日志,或滚动监控日志打印。例如命令 tail -1000 nohup.out (查看最后1000行日志文本) tail -f nohup.out(监控日志打印)2.ftp下载到windown主机查看:一般小的log文件都没有问题,但是过G的,一般的文本文档查看就显得无力了。推荐使用UltraEdit进行打开。3.nohup.out维护管理方法(清空nohup.out)如上文所述出现了超大号的文件简直是令人讨厌的事情,而且nohup.out会一直一直自己增长下去,如果你的服务器硬盘不给力的话,很容易把应用也挂掉(硬盘没空间 ,啥都玩不转),但是又不能一味的直接删。因为直接删除,可能会造成应用无法打印后续的错误日志,该问题常见于weblogic服务器,jboss服务器等这些大型中间件,这个在生产环境上要尤为注意。因此就有了我们不停止服务直接,清空nohup.out文件的方法。两个可以不用停止WEB服务就可以清空nohup.out的命令。第一种:cp /dev/null nohup.out第二种:cat /dev/null > nohup.out4.nohup的重定向,一劳永逸解决nohup.out文件过大的问题以下是定义日志打印级别,除了高于级别2的告警信息记录到log文件外,其余直接不记录只输出错误信息到日志文件 nohup ./program >/dev/null 2>log & 什么信息也不要 nohup ./program >/dev/null 2>&1 &

![[Win DD包] wes7-x86-cn-精简,安装后仅占用1.55G存储空间](https://www.vvars.com/usr/uploads/2021/05/2709651602.png)